تحقیق درباره هك وهكرها

افشاي هك وهكرها

هدف ما اين است كه با افشاي “ترفندهاي هكر” استفاده كنندگان از اينترنت با دانش و ابزارهاي مورد نياز، آمادگي بهتري پيدا كنندتا فريب ترفندهاي هكر را نخورند.

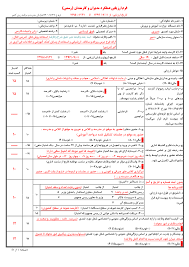

پسوندهاي پنهان فايلهاي ويندوز

ممكناست از اين موضوع آگاهي نداشته باشيد، اما حتي اگر به ويندوز بگوييد كه تمامپسوندهاي فايل را نشان دهد، هنوز هم فايلهايي وجود دارند كه بطور پيش فرض مخفيشدهاند. همچنين هر برنامه نصب شدهايي ميتواند پسوندها را پيكربندي كند تا پنهانشوند. در اينجا در مورد چگونگي انجام اين كار و همچنين دليل اينكه چرا برخي ازپسوندهاي پنهان ميتوانند براي تعدادي از كاربرهاي كامپيوتر خطرناك باشند، مثالهاييآورده شده است. به فرض اينكه شما قبلا ويندوز explorer را براي نشان دادن تمامپسوندهاي پيكربندي كردهايد.

پسوندهاي SHS

يك كپي از notepad.exe بگيريد و آن را روي desktop خود قرار دهيد. Wordpad را باز كنيد. روي notepad.exe كليك كنيد و آن را به سمت سند باز شده wordpad بكشيد. روي notepad.exe كليك كنيد وآن را به عقب به سمت desktop بكشيد. فايلي را كه ايجاد شده است (Scrap) به Readme.txt تغيير نام دهيد.

حالايك آيكن كه نشان دهنده سند متني است وفايلي با نام مشخص readme.txt بر روي desktop شما وجود دارد كليك كردن بر روي فايلفوق باعث ميشود notepad باز شود. اگر اين فايل يك Trojan باشد، شما فريبخوردهايد و توسط آنچه كه يك فايل متني بيخطر بنظر ميرسيد آلوده شدهايد. اگراجازه نمايش اين پسوند داده مي شد شما فريب فايل Readme.txt.shs را نميخورديد.

پسوندهاي PIF

اگر سعي كنيد تا notepad.exe را به anything.txt.pif تغيير نام دهيد، تنها فايلي با نام anything.txt روي desktop خود خواهيد ديد. و اينبدين دليل است كه PIF پسوند ديگري است كه ويندوز بطور پيش فرض پنهان ميكند. اگرشما فايل را اجرا كنيد برنامه اجرا خواهد شد، به خاطر اينكه ويندوز پسوندهاي PIF رااجرا خواهد كرد حتي اگر آنها فايلهاي اجرايي باشند.

پسوندهاي SCR

پسوندديگري كه بايد مراقب آن بود SCR است. كپي notepad.exe خود را به notepad.scr تغييرنام دهيد و روي آن كليك كنيد. Notepad به عنوان يك فايل اجرايي اجرا خواهد شد. بسياري از افراد توسط هكرهايي فريب ميخورند كه account يك قرباني را بدستآوردهاند. هكر email يا هر نوع پيغامي را به تمام دوستان قرباني ميفرستد كه "اينصفحه نمايش جديد و بامزه را ببينيد از خنده روده بر خواهيد شد!" از آنجايي كه اينپيغام از يك منبع مطمئن آمده، اكثر افراد فريب خورده و فايل SCR را اجرا ميكنند كهدر نهايت به هكري ختم ميشود كه به كامپيوتر شما متصل شده است.

فرمانهايخطرناكي كه ميتوانند گنجانده شوند

پسوندهاي ميانبر PIF

برخي از پسوندهايپنهان فايل قادرند به سادگي با فرمانهاي پنهان شدهاي كه ميتوانند براي سيستم شمامخرب باشند برنامهريزي شوند. اين يك آزمايش ساده است:

دكمه راست ماوس خودرا روي desktop كليك كنيد و New و سپس Shotcut را انتخاب نماييد. در Command line تايپ كنيد:

format a:/autotest

Next را كليك كنيد. در "Select a name for the shortcut" تايپ كنيد: readme.txt سپس Next را كليك كنيد. يك آيكن notepad را انتخاب كرده و Finish را كليك كنيد. حالا شما در desktop خود فايلي بانام readme.txt و با آيكن notepad داريد. مطمئن شويد كه در درايو شما ديسكي است كهاز دست دادن آن براي شما اشكالي ندارد و روي آيكن كليك كنيد. فايلي كه شما روي آنكليك كردهايد درايو A: را فرمت خواهد كرد. البته آيكن هكر درايو ديگري را مورد هدفقرار خواهد داد يا ممكن است نامي همچون ‘game.exe’ و فرماني براي حذف كردندايركتوري ويندوز شما يا (deltree /y C:\*.*) كل درايو C شما داشته باشد. اگر پسوند PIF پنهان نشود، قادر به فريب شما نخواهد بود.

پسوند SHS

فايلهاي Scrap نيز ميتوانند فرمانهاي گنجانده شده را پنهان كند. اين يك آزمون ساده است: از notepad.exe يك كپي بگيريد و آن را روي desktop خود قرار دهيد. Wordpad را بازكنيد.Notepad.exe را كليك كنيد و آن را به سمت سند باز شده wordpad بكشيد. روي Edit كليك كنيد و Package Object و سپس Edit package را انتخاب كنيد. روي Edit و سپس Command Line كليك كنيد.

در كادر، دستوري مانند format a:/autotest را تايپكنيد و روي OK كليك كنيد. آيكن نيز ميتواند از اين پنجره تغيير يابد. از پنجرهخارج شويد، اين كار سند را به روز خواهد كرد. روي notepad.exe كليك كنيد و آن را بهعقيب به سمت Desktop بكشيد. فايلي را كه ايجاد شده (Scrap) به Readme.txt تغيير نامدهيد.

حالا شما آنچه را كه شبيه يك فايل متني است داريد. اگر اين فايل اجراشود درايو A: را فرمت خواهد كرد. همانگونه كه در مثال بالا براي پسوندهاي ميانبر PIF ديده شد، هكر ميتواند از فرمانهاي خطرناكتري استفاده كند.

روشهاي Trojan در هنگام راه اندازي

روشهاي راه اندازي استاندارد

اكثر افراد ازراههاي متفاوتي كه هكرها براي راه اندازي فايلهاي Trojan استفاده ميكنند آگاهنيستند. اگر هكري كامپيوتر شما را با يك Trojan آلوده كند، نياز به انتخاب يك روشراهاندازي خواهد داشت، بگونهاي كه در زمان راهاندازي مجدد كامپيوتر شما Trojan بارگذاري شود. روشهاي معمول راهاندازي شامل كليدهاي اجرايي registry، فولدر راهاندازي ويندوز، Windows Load= يا run=lines يافته شده در فايل win.ini و shell=line يافته شده در system.ini ويندوز ميباشند.

روشهاي راه اندازي خطرناك

ازآنجايي كه فقط تعداد اندكي از اين روشهاي راه اندازي وجود دارند، هكرهاي زيادي رايافتهايم كه در پيدا كردن روشهاي جديد راهاندازي افراط ميكنند. اين شامل استفادهاز تغييرات خطرناكي در سيستم registry ميباشد، كه در صورتي كه فايل Trojan يا فايلهمراه آن از بين برود سيستم را بصورت بلااستفاده درخواهد آورد. اين يك دليل استفادهنكردن از نرم افزار ضد ويروس براي از بين بردن Trojanهاست. اگر يكي از اين روشهااستفاده شود، و فايل بدون ثابت كردن registry سيستم از بين برود، سيستم شما قادر بهاجراي هيچگونه برنامهاي پس از راه اندازي مجدد كامپيوترتان نخواهد بود.

قبل از آنكه سراغ registry برويم لازم به توضيح است كه يك فولدر به صورت C:\WINDOWS\StartMenu\Program\StartUp وجود دارد كه هر فايلي در اينجا باشد هنگامراه اندازي ويندوز اجرا خواهد شد.توجه داشته باشيد كه هرگونه تغييري ميتواند سيستمشما را به خطر بياندازد بنابراين، هرچه ما ميگوييم انجام دهيد. براي دستيابي به registry به منوي start>run> برويد و "regedit" را بدون علامت " " تايپ كنيد. در registry چندين مكان براي راه اندازي Startup وجود دارد كه ليستي از آنها را دراينجا مي آوريم.

[HKEY_CLASSES_ROOT\exefile\shell\open\command] ="\"%1\" %*"

[HKEY_CLASSES_ROOT\comfile\shell\open\command] ="\"%1\" %*"

[HKEY_CLASSES_ROOT\batfile\shell\open\command] ="\"%1\" %*"

[HKEY_CLASSES_ROOT\htafile\Shell\Open\Command]="\"%1\" %*"

[HKEY_CLASSES_ROOT\piffile\shell\open\command] ="\"%1\" %*"

[HKEY_LOCAL_MACHINE\Software\CLASSES\batfile\shell\open\command] ="\"%1\" %*"

[HKEY_LOCAL_MACHINE\Software\CLASSES\comfile\shell\open\command]="\"%1\" %*"

[HKEY_LOCAL_MACHINE\Software\CLASSES\exefile\shell\open\command]="\"%1\"%*"

[HKEY_LOCAL_MACHINE\Software\CLASSES\htafile\Shell\Open\Command]="\"%1\"%*"

[HKEY_LOCAL_MACHINE\Software\CLASSES\piffile\shell\open\command]="\"%1\"%*"

اگر اين كليدها مقدار "\"%1\"%*" را نداشته باشند و به جاي اجراي فايل درهنگام راه اندازي به "\"Server.exe %1\" %*" تغيير يابد به احتمال زياد يك Trojan است.

روش راه اندازي ICQ

روشي راه اندازي ديگري كه امروزه استفاده ازآن معمول است شناسايي شبكه ICQ ميباشد. بسياري از كاربران ICQ نميدانند كه هكرميتواند يك خط پيكربندي را به ICQ اضافه نمايد تا با هر بار بارگذاري شدن برنامه Trojan نيز راه اندازي شود. به عنوان آزمايش مراحل زير را انجام دهيد:

ICQ را باز كنيد. روي آيكن ICQ كليك كنيد و preference را انتخاب نماييد. روي Edit launch List كليك كنيد. روي Add كليك كنيد. روي Browse كليك كنيد. فايلي را براياضافه كردن به

Windows\notepad.exe بيابيد كه به كار اين آزمايش بيايد. روي Open وسپس OK كليك كنيد. زماني كه شما ICQ را راه اندازي مجدد ميكنيد فايل اجرا خواهدشد.

نفوذ در يك چشم برهم زدن (هك )

اشاره :

سارقان اطلاعات چگونه ممكن است بتوانند از ديواره آتش شما عبور كرده و صدها مگابايت اطلاعات را به سرقت ببرند بدون اين كه هيچ ردپايي از خود به جاي بگذارند؟ يك راهِ ممكن، از طريق همين درايوهاي كوچك USB است كه امروزه من و شما در جيب خود ميگذاريم و به هر جايي ميبريم. همان طور كه ميدانيد، به اين درايوها Flash Disk و FlashDrive هم ميگويند، اما اسمشان هرچه كه باشد، بسياري از شركتها و سازمانها هيچ سياست مشخصي براي شناسايي اين درايوها و قاعدهمند كردن موارد استفاده آنها وضع نكردهاند. به همين جهت يك مشتري كه به ملاقات شما آمده، كارشناسي كه سيستمتان را چك ميكند، همكاري كه هر روز به شما سر ميزند، يا هر فرد باهوش ديگري، به آساني ميتواند فلش ديسك خود را در اولين فرصت به پورت USB كامپيوتر شما وصل كرده و صدها فايل اطلاعاتي مهم را با سرعت بالاي USB 2.0 براي خود كپي كند. ظرفيت فلش ديسكهاي امروزي از مرز دو گيگابايت گذشته است و همچنان رو به بالا در حركت است و با ابعاد كوچكي كه دارند، خيلي راحت ميتوان آنها را پنهان كرد. پس چاره چيست؟

سرقت اطلاعات تنها تهديد از جانب اين وسيله كوچك نيست. از آنجا كه كاربران فلش ديسك عمدتاً به خاطر قابل حمل بودن آن، به استفاده از اين وسيله روي آوردهاند، بنابراين در حال سفر يا مأموريت نيز از آن استفاده ميكنند و زماني كه به اداره برميگردند، بدون توجه به احتمال ويروسي بودن فايلها، فلش ديسك را به كامپيوتر خود وصل و سيستم را آلوده ميكنند. نفوذگران ميتوانند انواع ابزارهاي تخصصي خود را به اين وسيله منتقل كنند، از جمله جاسوسافزارها، رمزشكنها، كليدنگارها، و پورتخوانها، كه براي شروع نفوذ به يك سيستم اساسيترين ابزار نفوذگر محسوب ميشوند. بعد از اين كار، نفوذگر به شيوههاي گوناگون مهندسي اجتماعي، سعي ميكند به اتاقتان راه يافته يا به كامپيوترتان دست پيدا كند، تا از طريق درايو USB به اعمال شيطاني خود بپردازد. گذشته از اينها، در صورت مفقود شدن فلش ديسك، تمام فايلهاي موجود در آن به دست كسي ميافتد كه آن را پيدا كرده و اين ميتواند براي كل سازمان خطرناك باشد.

چگونه ميتوان از شبكه سازمان در مقابل اين تهديد محافظت كرد؟ اولين قدم، آموزش دادن به پرسنل است. ابتدا در مجموعه سياستهاي امنيتي سازمان، استفاده صحيح و ناصحيح از درايوهاي USB را تشريح كرده و لزوم داشتن مجوز براي استفاده از فلش ديسك را توضيح دهيد. سپس اين موارد را به پرسنل خود آموزش داده و دلايل وجودي هر كدام را برايشان بازگو كنيد.

قدم بعدي اين است كه كامپيوترها را طوري تنظيم كنيد كه در صورت بيكار ماندن، بعد از 3 تا 5 دقيقه (يا هر مدتي كه خودتان صلاح ميدانيد) به طور خودكار قفل شوند. در ويندوز اكسپي آسانترين راه براي اين كار، استفاده از screensaver است. نرمافزارهاي جانبي زيادي نيز وجود دارند كه از جمله ميتوان به DesktopLock محصول شركت نرمافزاي TopLang Software ،PC Lockup محصول Ixis ،SpyLock محصول Spytech Software و StayOut محصول Tomorroware اشاره كرد.

قدم ديگر اين است كه براي پرسنل مورد نظر خود، USB درايوهاي مطئمني را تهيه كنيد. به عنوان مثال،Lexar Media JumpDrive Secure يك فلشدرايو USB است كه به صورت توكار با رمزعبور محافظت ميشود. شركت SanDisk نرمافزاري به نام CruzerLock را همراه با فلشدرايوهاي خود عرضه ميكند كه امكان گذاشتن كلمه عبور و رمز كردن فايلها را به شما ميدهد. حتي بعضي شركتها محصولاتي دارند كه فقط با اثر انگشت صاحب اصلي كار ميكنند.

نكته ديگر اين است كه نرمافزار ويروسياب خود را طوري تنظيم كنيد كه تمام درايوها و ابزارهاي جابهجا شدني را در هنگام اسكن در نظر بگيرد. به كاربران ياد بدهيد كه قبل از كپي كردن چيزي به كامپيوتر خود، ابتدا مطمئن شوند اسكن حتماً انجام گرفته يا خودشان به طور دستي به اسكن فلش ديسك بپردازند.

حتي براي تضمين امنيت بيشتر، ميتوانيد پورتهاي USB را غيرفعال كنيد. اين يكي شايد زيادي امنيتي باشد، ولي اگر لازم است ميتوانيد حتي از طريق رمزعبور BIOS كامپيوترها را قفل كنيد. اما اگر به دنبال يك شيوه حفاظتي حرفهاي هستيد، راهحلSecureNT محصول SecureWave را پيش بگيريد، كه اجازه ميدهد دسترسي كاربران نهايي به بعضي قطعات ورودي-خروجي (از جمله پورتهاي USB) را تحت كنترل خود درآوريد. با استفاده از اين نرمافرار حتي ميتوانيد فهرستي از قطعات مورد تأييد را ايجاد كنيد تا دسترسي به هر وسيلهاي خارج از اين فهرست ممنوع شود. همچنين ميتوانيد بر موارد استفاده تمام اين وسايل نظارت داشته باشيد.

نكته آخر اين كه، به تمام كاربران بگوييد يك فايل متني حاوي اسم و نشاني خود روي فلش ديسك درست كنند تا در صورت مفقود شدن آن، يابنده بتواند آنها را پيدا كند. منتها دقت كنيد كه خود اين فايل نبايد رمز شده باشد

اين مطلب در تاريخ: یکشنبه 02 فروردین 1394 ساعت: 22:38 منتشر شده است

برچسب ها : تحقیق درباره هك وهكرها,پسوندهاي پنهان فايلهاي ويندوز,روشهاي Trojan در هنگام راه اندازي,

را بنویسید.

را بنویسید.

.png)

_285282.jpg)