تحقیق درباره سيستم عامل شبكه

سيستمعامل شبكه چيست؟

نرم افزاري است كهبه كامپيوتر امكان استفاده از منابع نرم افزاري وسخت افزاري را داده و عمليات سيستمرا تحت كنترل دارد. سيستم عاملهاي Dos , windows 3.1 به كامپيوتر امكان استفاده ازمنابع خوش را مي دهد و سيستم عاملهاي Windows 95 , Windows NT , Netware بهكامپيوتر امكان استفاده وبه اشتراك گذاشتن منابع ديگر كامپيوتر هاي روي شبكه را ميدهد بهر حال سيستم عامل شبكه كليه عمليات سيستم را تحت شبكه نظرات داشته و كنترل ميكند.

آشنائی با سيستم عامل روتر

IOS ( برگرفته از Internetwork Operating System ) ، نرم افزاری است كه از آن به منظور كنترل روتينگ و سوئيچينگ دستگاه های بين شبكه ای استفاده می گردد . آشنائی با IOS برای تمامی مديران شبكه و به منظور مديريت و پيكربندی دستگاه هائی نظير روتر و يا سوئيچ الزامی است .

در اين مطلب پس از معرفی اوليه IOS به بررسی برخی از ويژگی های آن خواهيم پرداخت .

IOS و ضرورت استفاده از آن

يك روتر و يا سوئيچ بدون وجود يك سيستم عامل قادر به انجام وظايف خود نمی باشند(همانند يك كامپيوتر ) . شركت سيسكو ، سيستم عامل Cisco IOS را برای طيف گسترده ای از محصولات شبكه ای خود طراحی و پياده سازی نموده است . نرم افزار فوق، جزء لاينفك در معماری نرم افزار روترهای سيسكو می باشد و همچنين به عنوان سيستم عامل در سوئيچ های Catalyst ايفای وظيفه می نمايد . بدون وجود يك سيستم عامل ، سخت افزار قادر به انجام هيچگونه عملياتی نخو اهد بود . ( عدم تامين شرايط لازم برای بالفعل شدن پتانسيل های سخت افزاری ) .

IOS ، سرويس های شبكه ای زير را ارائه می نمايد :

- عمليات روتينگ و سوئيچينگ

- دستيابی ايمن و مطمئن به منابع شبكه

- قابليت توسعه و تغيير پيكربندی شبكه

ماهيت اينترفيس IOS

نرم افزار IOS از يك اينترفيس خط دستوری و يا CLI ( برگرفته از command-line interface ) استفاده می نمايد. IOS يك تكنولوژی كليدی است كه از آن در اكثر خطوط توليد محصولات شركت سيسكو استفاده می گردد . عملكرد IOS با توجه به نوع دستگاه های بين شبكه ای متفاوت می باشد .

برای دستيابی به محيط IOS از روش های متعددی استفاده می گردد :

- consolesession : در اين روش با استفاده از يك اتصال سريال با سرعت پائين، كامپيوتر و يا دستگاه ترمينال را مستقيما" به پورت كنسول روتر متصل می نمايند . ( سرويس شبكه ای خاصی بر روی روتر پيكربندی نشده است )

- ارتباط Dialup: در اين روش با استفاده از مودم و از طريق پورت كمكی ( AUX ) با روتر ارتباط برقرار می گردد . ( سرويس شبكه ای خاصی بر روی روتر پيكربندی نشده است ) .

- استفاده از telnet: در اين روش می بايست حداقل يكی از اينترفيس ها با يك آدرس IP پيكربندی گردد و virtualterminal sessions برای login و رمز عبور پيكربندی شده باشد .

برای دستيابی به بخش رابط كاربر روتر و يا سوئيچ از يك برنامه ترمينال استفاده می گردد . HyperTerminal متداولترين گزينه در اين رابطه می باشد.

حالات متفاوت رابط كاربر روتر

اينترفيس خط دستور و يا CLI روترهای سيسكو از يك ساختار سلسله مراتبی تبعيت می نمايد . ساختار فوق كاربران را ملزم می نمايد كه برای انجام هر نوع عمليات خاص به يك mode بخصوص وارد شوند. مثلا" برای پيكربندی يك اينترفيس روتر ، كاربر می بايست به mode پيكربندی اينترفيس و يا interfaceconfiguration mode وارد شود . هر mode پيكربندی دارای يك prompt مختص به خود می باشد كه از طريق آن می توان دستورات مربوطه را تايپ و از توان عملياتی آنان استفاده نمود .

IOS ، يك سرويس مفسر دستور با نام EXEC را ارائه می نمايد . پس از درج هر دستور ، EXEC صحت آن را بررسی و پس از تائيد آن را اجراء می نمايد . نرم افزار IOS در جهت افزايش امنيت ، دو سطح متفاوت دستيابی user EXEC mode و privileged EXEC mode با ويژگی زير را برای سرويس مفسر دستور ( EXEC ) در نظر می گيرد:

- userEXEC mode: در اين mode صرفا" می توان تعداد محدودی از دستورات مانيتورينگ را اجراء نمود. به اين مد view only نيز گفته شده و نمی توان دستوراتی را كه باعث تغيير در پيكربندی روتر می گردند ، اجراء نمود .

- privileged EXEC mode: در اين mode می توان به تمامی دستورات روتر دستيابی داشت . برای استفاده از اين mode و در جهت افزايش امنيت ، می توان روتر را بگونه ای پيكربندی نمود كه كاربران را ملزم به درج نام و رمز عبور جهت دستيابی به روتر نمايد . Global configuration mode و ساير حالات متفاوت پيكربندی صرفا" از طريق privileged EXEC mode قابل دستيابی می باشند .

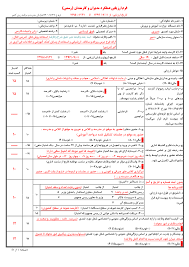

|

EXEC Mode |

Prompt |

كاربرد |

|

User |

Router1> |

بررسی وضعيت روتر |

|

privileged |

Router1# |

دستيابی به حالات متفاوت پيكربندی روتر |

شكل زير حالات متفاوت پيكربندی روتر را نشان می دهد .

همانگونه كه در شكل فوق مشاهده می گردد ، جهت فلش قرمز رنگ به سمت Global Configuration Mode و Privileged mode است . اين بدان معنی است كه جهت ورود به برخی حالات خاص پيكربندی می توان از طريق Global Configuration Mode اقدام نمود و در برخی موارد ديگر اين كار از طريق Privileged mode انجام می گردد .

به منظور دستيابی به privileged EXEC mode از طريق user EXEC mode ، از دستور enable استفاده می گردد . در صورتی كه روتر بگونه ای پيكربندی شده است كه جهت ورود به privileged EXEC mode كاربران را ملزم به درج نام و رمز عبور می نمايد ، می بايست در اين مرحله رمز عبور را نيز وارد نمود. پس از درج صحيح رمز عبور ، به privilegedEXEC mode وارد شده و با درج يك علامت سوال می توان دستورات و گزينه های متعدد موجود در اين mode را مشاهده نمود . شكل زير نحوه حركت بين user EXEC mode و privileged EXEC mode را نشان می دهد .

ويژگی نرم افزار IOS

شركت سيسكو تاكنون نسخه های متفاوتی از نرم افزار IOS را پياده سازی نموده است . هر image دارای ويژگی های مختص به خود می باشد .عليرغم تنوع بسيار گسترده IOS images برای دستگاه های سيسكو ، ساختار اوليه دستورات پيكربندی در آنان مشابه می باشد و در صورت كسب مهارت لازم به منظور پيكربندی و اشكال زدائی يك دستگاه خاص ، می توان از تجارب موجود در ارتباط با ساير دستگاه ها نيز استفاده نمود .

اسامی در نظر گرفته شده برای هر يك از نسخه های IOS از سه بخش عمده تشكيل می گردد :

- محيطی كه image بر روی آن اجراء می گردد

- ويژگی منحصربفرد image

- محل اجراء image و وضعيت فشرده بودن آن

با استفاده از Cisco SoftwareAdvisor می توان ويژگی های خاصی از IOS را انتخاب نمود . نرم افزار فوق يك ابزار محاوره ای است كه پس از نمايش وضعيت موجود ، امكان انتخاب گزينه هائی متناسب با واقعيت های شبكه را فراهم می نمايد .

يكی از مهمترين مواردی كه در زمان انتخاب يك IOS image جديد می بايست به آن توجه گردد ، سازگاری آن با حافظه فلش و RAM است . نسخه های جديدتر عموما" دارای امكانات بيشتری بوده و به حافظه بيشتری نيز نياز خواهند داشت . با استفاده از دستور Show version می توان وضعيت image موجود و حافظه فلش را مشاهده نمود . قبل از نصب يك نسخه جديد از نرم افزار IOS ، می بايست وضعيت حافظه آن به منظور اطمينان از وجود ظرفيت كافی ، بررسی گردد .

برای مشاهده ميزان حافظه RAM ، از دستور Show version استفاده می گردد :

|

تايپدستور |

خروجی |

|

Router>Show Version |

....... |

برای مشاهده ميزان حافظه فلش می توان از دستور Show flash استفاده نمود .

|

تايپدستور |

خروجی |

|

Router>show flash |

System flash directory: |

شبكه network

گروهى از كامپيوترها وابزارهاى جانبى مرتبط كه توسط كانالى ارتباطاتى به يكديگر متصل شده اند و توانايى به اشتراك گذارى پرونده ها وساير منابع شبكه را بين كاربران متعددى دارند. يك شبكه نظير به نظير (peer_to_peer) كه تعداد اندكى از كاربران را در يك دفتر يا بخش متصل مى سازد، تا شبكه محلى (LAN) كه كاربران بسيارى را از طريق كابلهاى نصب شده دائمى و خطوط شماره گيرى به يكديگر متصل مى سازد; تا شبكه كلان شهرى (MAN ) يا شبكه گسترده (WAN) كه كاربرانى را در چندين شبكه گسترده شده در يك ناحيه جغرافيايى وسيع متصل مى سازد، همگى محدوده شبكه را تشكيل مى دهند.

شبكه networkadapter

گروهى از كامپيوترها و وسايل مربوطه كه بهوسيله امكانات ارتباطاتى به هم متصل مى شوند. در شبكه ارتباطات دائمى بهوسيله كابلها و ارتباطات موقت بهوسيله تلفن يا خطوط ارتباطاتى ديگر برقرار مى گردد. شبكه مى تواند به كوچكى يك شبكه محلى باشد كه از چند كامپيوتر، چاپگر و تجهيزات ديگر تشكيل مى شود و يا مى تواند از چند كامپيوتر كوچك و بزرگ در يك ناحيه جغرافيايى وسيع تشكيل گردد.

مدير شبكه networkadministrator

فردى كه مسئول عمليات روزانه ومديريت يك شبكه مى باشد; به عنوان مدير سيستم نيز شناخته مى شود.

معمارى شبكه networkarchitecture

ساختار زيربنائى شبكه كامپيوترى از جمله سخت افزار، لايه هى عملياتى، رابط ها و پروتكلهاى (قواعد) كه جهت برقرارى ارتباطات و مخابره مطمئن اطلاعات مورد استفاده قرار مى گيرند.

سيستم عامل شبكه network operatingsystem

سيستم عامل نصب شده روى سرويس دهنده يك شبكه محلى كه فعاليتهاى سرويس دهى به كامپيوترها و تجهيزات ديگر متسل به شبكه را هماهنگ مى كند. بر خلاف سيستم عامل تك كاربره كه امور اساسى مربوط به عملكرد يك كامپيوتر را بر عهده مى گيرد، سيستم عامل شبكه بايد به درخواستهاى ايستگاههاى كارى متعدد پاسخ داده و امورى چون دستيابى به شبكه، استفاده و به اشتراك گذارى منابع، حفاظت از داده ها و كنترل خطاها را نيز انجام دهد.

سرويس دهنده شبكه، نگاه كنيد به servernetwork server

نرم افزار پوسته ايستگاه كارى كه در NetWare 2.xوNetWare 3.x به كار مى رفت. NETx.COM

اين برنامه در حافظه ايستگاه كارى بارگذارى مى شود و در هنگام در خواست منابع شبكه توسط ايستگاه كارى، انتقال را شروع مى كند. NETx.COMدر نگارشهاى قديمى تر Netwareخاص نگارش DOS در حال اجرا بر روى ايستگاه كارى بود. تنها راه براى برداشتنNETx.COMاز حافظه، راه اندازى مجدد ايستگاه كارى است. در NetWare 4.x، پيمانه قابل بارگذارى مجازى (VLM)، سازگارى با NETx.COMو نگارشهاى قديمى تر پوسته NetWare را فراهم مى آورد.

شبكه عصبى neuralnetwork

نوع سيستم هوش مصنوعى كه از روى سلولهاى سيستم عصبى موجودات زنده مدل سازى شده و نحوه پردازش اطلاعات، فراگيرها و به خاطر سپردنهاى مغز را شبيه سازى مى كند.

كامپيوتر كتابى notebookcomputer

كامپوترى كوچك و قابل حمل به اندازه اى حدود يك كتاب كامپيوترى، با صفحه تصويرى مسطح وصفحه كليدى كه بر روى هم تا مى خورند. يك كامپيوتر كتابى از كامپيوتر laptop سبك تر و كوچك تر است. پيشرفتهاى اخير در تكنولوژى باطرى اجازه مى دهد تا باطريها به مدت نه ساعت بين دو شارژ كار كنند. بعضى از مدلها براى ذخيره سازى برنامه و داده ها به جاى ديسك هاى سخت متعارف از حافظه پايدار (flash memory) استفاده مى كنند; ساير مدلهاى ديگر محدوده اى از برنامه هاى كاربردى تجارى را در ROM(حافظه فقط خواندنى) عرضه مى كنند. بسيارى از كامپيوترهاى كتابى اتصالهاى گسترش PCMCIA براى ابزارهاى جانبى اضافى، مانند مودمها، فكس مودمها و اتصالهاى شبكه اى ارائه مى دهند.

Novell DOS

نگارشى از DOS كه ابتدا توسط ديجيتال ريسرچ (Digital Research)طراحى شد و DR-DOS نام داشت، هم اكنون تحت مالكيت شركت ناول درآمده Novell DOS ناميده مى شود.

خانواده اى از سيستم هاى عامل شبكه محلى كه توليد شركت Novell Incاست. novell network

اين سيستم عامل براى اجرا در كامپيوترهاى شخصى IBM و اپل مكينتاش طراحى شده و امكان به اشتراك گذارى فايل ها و منابع سيستمى از جمله ديسك هاى سخت و چاپگرها را براى كاربر فراهم مى سازد.

يك كد كاراكترى با مقدار تهى يا خنثى كاراكتر. NUL

NUL گرچه قابل تشخيص بوده و در كامپيوتر فضايى اشغال كرده و به عنوان يك كاراكتر قابل ارسال و دريافت مى باشد اما هيچ چيزى را نشان نداده، روى صفحه نمايش با كاغذ فضايى را اشغال نكرده و عملى نيز مثل جلوبردن كاغذ در چاپگر هم انجام نمى دهد. اين كاراكتر در موارد زيادى چون پايان دادن به رشته ها و جا كردن بلوكهاى اطلاعات مورد استفاده قرار مى گيرد. در عمليات كامپيوترى، NUL مى تواند به عنوان ابزارى مورد استفاده قرار گيرد كه اطلاعات ارسال شده به آنها ناپديد مى گردد.

شبكه network

گروهى از كامپيوترها وابزارهاى جانبى مرتبط كه توسط كانالى ارتباطاتى به يكديگر متصل شده اند و توانايى به اشتراك گذارى پرونده ها وساير منابع شبكه را بين كاربران متعددى دارند. يك شبكه نظير به نظير (peer_to_peer) كه تعداد اندكى از كاربران را در يك دفتر يا بخش متصل مى سازد، تا شبكه محلى (LAN) كه كاربران بسيارى را از طريق كابلهاى نصب شده دائمى و خطوط شماره گيرى به يكديگر متصل مى سازد; تا شبكه كلان شهرى (MAN ) يا شبكه گسترده (WAN) كه كاربرانى را در چندين شبكه گسترده شده در يك ناحيه جغرافيايى وسيع متصل مى سازد، همگى محدوده شبكه را تشكيل مى دهند.

شبكه networkadapter

گروهى از كامپيوترها و وسايل مربوطه كه بهوسيله امكانات ارتباطاتى به هم متصل مى شوند. در شبكه ارتباطات دائمى بهوسيله كابلها و ارتباطات موقت بهوسيله تلفن يا خطوط ارتباطاتى ديگر برقرار مى گردد. شبكه مى تواند به كوچكى يك شبكه محلى باشد كه از چند كامپيوتر، چاپگر و تجهيزات ديگر تشكيل مى شود و يا مى تواند از چند كامپيوتر كوچك و بزرگ در يك ناحيه جغرافيايى وسيع تشكيل گردد.

مدير شبكه networkadministrator

فردى كه مسئول عمليات روزانه ومديريت يك شبكه مى باشد; به عنوان مدير سيستم نيز شناخته مى شود.

معمارى شبكه networkarchitecture

ساختار زيربنائى شبكه كامپيوترى از جمله سخت افزار، لايه هى عملياتى، رابط ها و پروتكلهاى (قواعد) كه جهت برقرارى ارتباطات و مخابره مطمئن اطلاعات مورد استفاده قرار مى گيرند.

سيستم عامل شبكه network operatingsystem

سيستم عامل نصب شده روى سرويس دهنده يك شبكه محلى كه فعاليتهاى سرويس دهى به كامپيوترها و تجهيزات ديگر متسل به شبكه را هماهنگ مى كند. بر خلاف سيستم عامل تك كاربره كه امور اساسى مربوط به عملكرد يك كامپيوتر را بر عهده مى گيرد، سيستم عامل شبكه بايد به درخواستهاى ايستگاههاى كارى متعدد پاسخ داده و امورى چون دستيابى به شبكه، استفاده و به اشتراك گذارى منابع، حفاظت از داده ها و كنترل خطاها را نيز انجام دهد.

سرويس دهنده شبكه، نگاه كنيد به servernetwork server

نرم افزار پوسته ايستگاه كارى كه در NetWare 2.xوNetWare 3.x به كار مى رفت. NETx.COM

اين برنامه در حافظه ايستگاه كارى بارگذارى مى شود و در هنگام در خواست منابع شبكه توسط ايستگاه كارى، انتقال را شروع مى كند. NETx.COMدر نگارشهاى قديمى تر Netwareخاص نگارش DOS در حال اجرا بر روى ايستگاه كارى بود. تنها راه براى برداشتنNETx.COMاز حافظه، راه اندازى مجدد ايستگاه كارى است. در NetWare 4.x، پيمانه قابل بارگذارى مجازى (VLM)، سازگارى با NETx.COMو نگارشهاى قديمى تر پوسته NetWare را فراهم مى آورد.

شبكه عصبى neuralnetwork

نوع سيستم هوش مصنوعى كه از روى سلولهاى سيستم عصبى موجودات زنده مدل سازى شده و نحوه پردازش اطلاعات، فراگيرها و به خاطر سپردنهاى مغز را شبيه سازى مى كند.

كامپيوتر كتابى notebookcomputer

كامپوترى كوچك و قابل حمل به اندازه اى حدود يك كتاب كامپيوترى، با صفحه تصويرى مسطح وصفحه كليدى كه بر روى هم تا مى خورند. يك كامپيوتر كتابى از كامپيوتر laptop سبك تر و كوچك تر است. پيشرفتهاى اخير در تكنولوژى باطرى اجازه مى دهد تا باطريها به مدت نه ساعت بين دو شارژ كار كنند. بعضى از مدلها براى ذخيره سازى برنامه و داده ها به جاى ديسك هاى سخت متعارف از حافظه پايدار (flash memory) استفاده مى كنند; ساير مدلهاى ديگر محدوده اى از برنامه هاى كاربردى تجارى را در ROM(حافظه فقط خواندنى) عرضه مى كنند. بسيارى از كامپيوترهاى كتابى اتصالهاى گسترش PCMCIA براى ابزارهاى جانبى اضافى، مانند مودمها، فكس مودمها و اتصالهاى شبكه اى ارائه مى دهند.

Novell DOS

نگارشى از DOS كه ابتدا توسط ديجيتال ريسرچ (Digital Research)طراحى شد و DR-DOS نام داشت، هم اكنون تحت مالكيت شركت ناول درآمده Novell DOS ناميده مى شود.

خانواده اى از سيستم هاى عامل شبكه محلى كه توليد شركت Novell Incاست. novell network

اين سيستم عامل براى اجرا در كامپيوترهاى شخصى IBM و اپل مكينتاش طراحى شده و امكان به اشتراك گذارى فايل ها و منابع سيستمى از جمله ديسك هاى سخت و چاپگرها را براى كاربر فراهم مى سازد.

يك كد كاراكترى با مقدار تهى يا خنثى كاراكتر. NUL

NUL گرچه قابل تشخيص بوده و در كامپيوتر فضايى اشغال كرده و به عنوان يك كاراكتر قابل ارسال و دريافت مى باشد اما هيچ چيزى را نشان نداده، روى صفحه نمايش با كاغذ فضايى را اشغال نكرده و عملى نيز مثل جلوبردن كاغذ در چاپگر هم انجام نمى دهد. اين كاراكتر در موارد زيادى چون پايان دادن به رشته ها و جا كردن بلوكهاى اطلاعات مورد استفاده قرار مى گيرد. در عمليات كامپيوترى، NUL مى تواند به عنوان ابزارى مورد استفاده قرار گيرد كه اطلاعات ارسال شده به آنها ناپديد مى گردد.

امنيت شبكه (Firewall)

مركز تحقيقات كامپيوترى علوم اسلامى

معاونت فنى ـ بخش نرمافزار

بهروز مينايى

آيا شبكه شما از امنيت كافى برخوردار است؟

تامين امنيت كامل يك پايگاه عملا ممكن نيست، تنها راه تامين صد در صد ايمنى يك پايگاه، خارج كردن آن از اينترنت مىباشد. اما روشهايى وجود دارد كه از طريق آنها مىتوان قابليت و توانايى پايگاههاى اينترنت را در مقابله با مهاجمين افزايش داد. متداولترين روش براى اين منظور، ايجاد يك مكانيسم كنترلى به نام Firewall مىباشد.

Firewall در حقيقت يك ديوار فيزيكى يا الكترونيك نمىباشد، بلكه انواع مختلفى از تركيب سيستمهاى (Setups) كامپيوترى يك Firewall را تشكيل مىدهد.

در كوتاه مدت، هر نوع سيستم امنيتى مىتواند تا حد قابليت و توانايى خود، پاسخگوى نيازهاى شما باشد. اگر قيمت يك Firewall بيش از پانزده هزار دلار باشد، ميانگين قيمت هر كانال ارتباطى (امكان تردد از اين ديوار) حدود هزار و پانصد تا دو هزار و پانصد دلار خواهد بود، و اين مبلغ ممكن است بالاتر هم برود.

اولين مرحله در تامين امنيت يك پايگاه، افزودن سخت افزار يا نرمافزار براى جبران كاستيها و نقايص امنيتى موجود در نرم افزار سيستم عامل شبكه مىباشد.

سخت افزار افزودنى (onـadd) همان Firewall است و مفهوم اين عبارت اين است كه سخت افزار و نرمافزار به كمك يكديگر امنيت لازم را براى شبكه فراهم مىسازند.

معمولا اصلاحات و ارتقاهاى سيستمهاى عامل، بسيارى از شكافهاى ايمنى را ترميم و مسدود مىنمايد، اما اين، به تنهايى، نياز به تامين امنيت بيشتر در پايگاههاى وب را برطرف نمىسازد.

شايد اصلىترين و مهمترين بخش سختافزار موجود در يك پايگاه وب، مسيرياب (router) باشد كه در واقع سوئيچى است كه براى برقرارى ارتباط يك پايگاه با اينترنت مورد استفاده قرار مىگيرد.

اين دستگاه، اطلاعات ورودى و خروجى به يا از يك پايگاه را كه در بستههاى اطلاعات (Data packets) مرتب شدهاند كنترل مىنمايد.

يك مسيرياب در سطحى پايينتر از سطح برنامه كاربردى، كه سطح انتقال (Transport) نيز ناميده مىشود، قرار دارد.

افزودن اين سطح فيلترسازى تنها چند صد دلار هزينه در بر خواهد داشت.

براى مثال، قيمت خط ارتباطى (Globe Trotter) ، از مسيريابهاى Firewall متعلق به شركت Open Raute Networks ، حدود 795 دلار مىباشد كه مىتواند علاوه بر فيلترسازى بستههاى اطلاعات، مسيريابى و فشردهسازى دادهها را نيز صورت دهد.

اين نوع Firewall ، يكى از اولين نمونهها و Firewall ـهاى مخصوص فيلتر كردن بستههاى اطلاعات (filterـPlacket) بوده كه اين نمونه در واقع به منزله مسيريابى بود كه نوع بستههاى اطلاعاتى كه اجازه ورود از محوطه نا امن بيرون« insecureoutside » به محوطه امن داخل Secure inside و بالعكس دارند را تعيين مىكند؛ به اين فيلترها اصطلاحا فيلترهاى بستهاى گفته مىشود. فيلترهاى بستهاى، نياز به يك مدير پايگاه دارند تا مراقب انواع بستههاى اطلاعات و كار آنها باشد. البته اين كار بر خلاف ظاهر آن، كار چندان ساده و آسانى نيست.

يكى از كارهايى كه فيلترهاى بستهاى انجام مىدهند اين است كه مبادله بستههاى اطلاعات با درگاههاى قراردادى دسترسى به خدمات شبكه (نظير FTP,Telnet و...) را بر اساس قواعد تنظيم شده از طرف مدير پايگاه، كنترل كنند. اين فيلترها همچنين انواع متفاوت بستههاى اطلاعات (مانند بستههاى قراردادهاى متفاوت ICMP,UDP,TCP و...) را نيز كنترل مىكنند .

مبدا و مقصد بستههاى اطلاعاتى را كه از طريق Firewall مبادله مىشود؛ نيز مىتوان از طريق اين فيلترها كنترل نمود. كار فيلترها همانند باجههاى عوارضى مىباشد كه در جلوى يك پل قرار گرفته و با چشم الكترونيكى مراقب رفت و آمد (و واگذارى اجازه به) اتومبيلهاى مجاز براى ورود هستند.

به طور كلى، مطمئنترين راه براى حفظ امنيت كامل يك سايت اين است كه به هيچ چيز اجازه ورود داده نشود، مگر اينكه مجوز ويژه براى اين كار در اختيار داشته باشد.

يك فيلتر بستهاى مىتواند فيلتر مسيريابى نيز باشد، تا ارتباط را تنها با كامپيوترها، شبكهها و سرويسهاى مشخص و مورد تاييد برقرار كند.

حفظ و نگهدارى از ليست اجازه يا عدم اجازه ورود، خصوصا در وضعيتى كه تغييرات بسرعت در آن اتفاق مىافتد، دشوار به نظر مىرسد. از اين رو يك فيلتر مسيريابى يا بستهاى به تنهايى نمىتواند پاسخگوى نيازهاى امنيتى پايگاه باشد.

اما در چند سال اخير آنچه كه به عنوان راه حل بهتر و مناسبتر به دست آمده است Firewall روى دروازها در لايه كاربرد (LevelـApplication) مىباشد كه همراه با يك Firewall در لايه مدار (LevelـCircuit) يا مسير ياب ويژه استفاده مىشود. دروازه مدار، يك سرور واسط (Proxy) بين مسيرياب و اينترنت نصب مىكند. اين پروكسى، سپس ارتباط واقعى بين منطقه حفاظت شده و اينترنت را كنترل مىكند. اين نوع Firewall براحتى نصب مىشود به طورى كه چندين شبكه حفاظت شده داخلى وجود خواهد داشت كه از طريق يك Firewall مشترك به اينترنت متصل هستند.

در كتاب: Refelliny The Wily Hacker : Firewall نوشته ويليام آر چسويك و استيون بلووين، به بحث درباه Firewall مختلط (hybrid) در لايههاى كاربرد و مدار پرداخته شده است. در اين نوع راهاندازى (Setup) ، دروازه فيلتركننده بستهها به شبكه داخلى متصل مىشود و بعد به دروازه برنامه كاربردى از طريق فيلتر بستهاى ديگر به شبكه خارجى متصل مىشود.

در هيچ زمانى، شبكه خارجى مستقيما به شبكه داخلى متصل نخواهد شد؛ چون همه چيز از طريق سرور واسط (Proxy) يا دروازه برنامههاى كاربردى انجام مىشود. شبكه خارجى از طريق دروازه برنامه كاربردى به يك سرور واسط متعلق به درگاه ارتباطى شبكه داخلى متصل مىشود . آقاى چسويك (Cheswick) معتقد است كه در اين طريق، امنيت قابل ملاحظهاى (كه وى آن را homedـ Dual يا دو مرحلهاى مىنامد) ايجاد مىشود كه البته نياز به حفظ و نگهدارى دارد.

البته در اين مسير، مشكلاتى در عمل نيز وجود خواهد داشت.

براى مثال، ممكن است بستههاى نرمافزار تا زمانى كه Firewall اجازه نداده است، به مقصد نرسند.

Firewall هاى مراقب وضعيت يا (WatchingـState) روش ديگر جلوگيرى از دسترسى افراد غير مجاز به شبكه يك شركت مىباشد. اين Firewall ها بستههاى نرمافزار را همانند يك Firewall سطح مدارى كنترل مىكنند. اما مرحله اضافى همراه كردن درگاههاى سيستم عامل كامپيوترى با ارتباطاتى كه بستهها توليد مىكنند را نيز شامل مىشود.

هنگامى كه يك ارتباط بسته (قطع) مىشود، Firewall امان دسترسى به درگاههاى بسته را مسدود مىكند تا وقتى كه دوباره آنها از طريق درست و مورد تاييد بازگشايى شوند. با اعمال و به كارگيرى اين مرحله، مهاجمين ديگر قادر نخواهند بود تابا دستكارى در محافظهاى سيستم عامل به درگاهى دست يابند.

Firewall مختلط در لايههاى كاربرد و مدار كه توسط چسويك ارائه شد، به عنوان استاندارد اوليه در شركتهاى بزرگ مورد استفاده قرار گرفت. در حال حاضر نيز، از آنجا كه مراقبت وضعيت Watchingـ State نيز به آن افزوده شده است، اكثر محصولات جديد Firewall از يك دروازه در لايه كاربرد كه ارتباط اطلاعاتى را از طريق يك فيلتر بستهاى در لايه مدار ايجاد مىكند. استفاده مىنمايند. البته امكان ارتباط با لايههاى مدارى، توانايى ترجمه آدرسهاى IP شبكهاى را به Firewall مىدهد.

اين ترجمه، آدرسهاى IP واقعى در شبكه را از دسترسى افراد خارج از شبكه مخفى نگاه مىدارد و معادلهاى مجازى براى آنها فراهم مىسازد. همچنين استفاده از اين ترجمه، امكان سرقت آدرسهاى مزبور را نيز از مهاجمان سلب خواهد نمود.

در بعضى مواقع، سيستمهاى Firewall از علائم و نشانهها به عنوان يك ابزار ديگر امنيتى استفاده مىكنند. سرور Firewall متعلق به Border Ware يك Firewall مختلط با سبك چسويك مىباشد كه داراى امكان تشخيص هويت است. اين سرور Firewall اجازه (و امكان) دسترسى كاربران مورد تاييد به سرويسهاى شبكه از داخل و خارج را فراهم مىسازد . به عبارت ديگر، يك كاربر مىتواند از شبكه خارجى و در اينترنت به پايگاهى در شبكه Telnet نمايد، مشروط بر آنكه ابتدا هويت وى شناسايى گردد.

البته امكان و اجازه دسترسى، تنها زمانى واگذار مىشود كه علامت و نشانه توسط سرور شناسايى شود.

نوعى ديگر از سيستمهاى امنيتى نيز به نام Socks وجود دارد كه توابع كتابخانهاى آن را مىتوان به برنامههاى كاربردى مورد نظر براى تامين ارتباط امنيتى از طريق يك Firewall افزود. مزيت Sock اين است كه زمان كمترى را نسبت به نگارش يك پروكسى كامل، مىگيرد؛ چون در نگارش يك پروكسى، ابتدا بايد به متن اصلى برنامه كاربردى دسترسى پيدا كرد كه البته اين كار هميشه امكان پذير نيست؛ از اين رو كاربران بايد از برنامههاى كاربردى موجود كه Socks براى آنها نوشته است، استفاده نمايند.

انجمن NCSA ، كه يك گروه صنعتى است و محصولات Firewall را ارزيابى مىكند، اخيرا اقدام به انتشار گزارشى نمود كه در آن مشاغل ايالت متحده شامل دولتى، فدرال و محلى در آن قيد شده بود. اين گزارش مىتواند الگويى براى الگوهاى جديد كاربرد Firewall به حساب آيد. 44 درصد از پاسخگويان (در گزارش فوق) اظهار داشتند كه سيستم آنها مورد حملات خارجى قرار گرفته است و 89 درصد از پاسخگويان اظهار داشتند كه Firewall ها به طور مرتب اين حملات را دفع كردهاند. حملاتى كه پاسخگويان به آن اشاره كردند، شامل سرقت آدرسهاى IP ، حملات ارسال پست، حملات تخريب سرويسها و نيز پويش درگاهها مىباشد، كه هر يك از موارد فوق توسط ده درصد از پاسخگويان اشاره شده است.

در گزارش NCSA ، حملات تخريب خدمات بيشترين نگرانى را براى 38 درصد از پاسخگويان باعث شده است. ارسال پستهاى زياد (بمباران پستى)، يكى از روشهاى حملات تخريب خدمات است كه موجب قطع ارتباطات شبكه و خرابى سيستم مىشود.

بمباران پستى سعى مىكند تا كنترل مسيرياب را به دست گرفته و سپس يك آدرس پستى همراه با مقدار زيادى ترافيك به طرف سايت (مورد حمله قرار داده) سرازير مىكند. از ديگر روشهاى تخريب خدمات، مىتوان به نفوذ در سرورهاى گمنام FTP ، انباشته كردن بافرهاى ورودى و نيز ارسال تعداد بسيار زياد درخواست ارتباط به سرورها براى هدر دادن حافظه موجود و از كار انداختن سيستم اشاره كرد. انجمن NCSA ، همچنين ارائه نرمافزار آزمون و تاييد Firewall به سازندگان سيستمهاى Firewall را تضمين نموده است. اطلاعات بيشتر در زمينه Firewall ها و نحوه فعلى حملات را مىتوانيد در پايگاه وب NCSA (www .ncsa.com) بيابيد.

آقاى سام گلسنر، از مديران انجمن NCSA معتقد است كه يك Firewall تاييد شده را مىتوان براى حفاظت از يك شبكه داخلى در برابر مجموعه تهديدات پيكر بندى كرد و امكان اجراى مؤثر فعاليتهاى مهم و حساس در محيط اينترنت را فراهم نمود. به نظر ما تمامى سيستمهاى موجود در اينترنت بايد نگران احتمال حمله خرابكاران باشند، اما تمامى سيستمها به يك Firewall احتياج ندارند. اگر شما سرورى را در اينترنت تعبيه كنيد كه تاكنون به هيچ شبكه اينترنت متصل نشده است، يك مسير ياب حفاظتى براى تامين امنيت كافى خواهد بود. اما اگر اينترنت به شبكههاى داخلى وصل شده باشد، يك Firewall ، حداقل چيزى است كه مىتواند امنيت لازمه را تامين نمايد. سيستمهايى كه بيشتر كارهاى اجرايى و تجارى را صورت مىدهند، بيشتر در معرض خطر قرار دارند كه از جمله اين سيستمها مىتوان به صنايع بيمه و مالياتى اشاره كرد.

اخيرا نيز تلاشهايى براى افزايش «كارايى» Firewall هاى لايه كاربرد، انجام شده است .

Webstalker ، متعلق به Hay Stack در سطح سيستم عامل كار مىكند و اگر چه يك Firewall نيست، اما مىتواند رفتار روى سرور كه توسط يك Firewall حفاظت مىشود را كنترل نمايد و در مواردى هم چون دسترسى به فايلها، ID User ، تغييرات ID و اجراى برنامه به كار مىرود و آنها را (گزينههاى فوق) با پيشنويس (Profile) رفتار سيستم مقايسه مىنمايد. پرو فايل سيستم از خط مشى حفاظتى كه كاربر، در ارتباط با سيستم عامل انتخاب مىكند، مشتق شده است كه بيشتر شبيه راهاندازى جعبه Netra يا اجراى Turbo Tax مىباشد. هرگاه فرآيندى درحال نقض سياست (خط مشى) حفاظتى باشد، Webstalker در برابر آن از خود عكس العمل نشان داده و مدير سيستم را نيز از آن مطلع خواهد ساخت .

Firewall هاى جديد، مانند AltaVista را مىتوان براى قبول يا رد انواع مشخصى از بستههاى اطلاعات، پيكربندى نمود. بارزترين نمونه، UDP مىباشد كه يك پروتكل انتقال دادهها بوده كه توسط سيستمهاى Conferencingـ Video مانند SeeMeـs CU' White Pine و نيز سيستمهاى مكالمه و شنوايى استفاده مىشود. هرگاه اين نوع بستههاى اطلاعاتى در Firewall مسدود شود، كاربران ديگر امكان شركت در فعاليتهاى مبتنى بر UDP را نخواهند داشت. انسداد بستههاى نرمافزارى UDP ، بدين معنى است كه كاربران ديگر شاهد جديدترين تغييرات و اصلاحات در وب نخواهند بود. تنها راه حل اين مشكل، فراهم كردن امكان دسترسى به بستههاى نرمافزارى UDP مىباشد. بعضى از Firewall ها با استفاده از برنامه كاربردى پروكسى اين امكان را فراهم مىسازند.

راهاندازى و نصب يك Firewall ممكن است وقت زيادى را صرف كند. يكى از جديدترين راهنماهاى بازاريابى، اين مشكل را با Firewall هاى loadـ Pre برطرف ساخته است. يكى از اين راهنماى بازارياب، شركت Point Software مىباشد كه 1ـ Firewall را عرضه كرده است و داراى سرورهاى d[1]' AST بوده و ويندوز NT را نيز به اجرا درمىآورد . اين شركت همچنين داراى بستههاى نرمافزارى مشابهى براى Sun ، همراه با Solaris و IBM براى سيستمهاى AIX مىباشد. براى پشتيبانى از آدرسهاى اضافى IP مىتوان Firewall.First را به 1ـ Firewall كامل ارتقاء نسخه كرد.

شركت Raptur نيز داراى بستههاى نرمافزارى مشابه با Firewall هاى Eagle خود براى Compaq و Digital مىباشد.

نكته بعد درباره Firewall ها و امنيت دادهها، تهديد نهفتهاى است كه از جاوا و اپلتهاى Active X ناشى مىشود. از اين رو مديران شبكه محدوديتهايى را براى استفاده از اپلتها در نظر گرفتهاند. اين محدوديت تنها از طريق به كارگيرى پروكسى برنامه كاربردى كه براى شناسايى اين اپلتها در جريان دادهها پيكر بندى شده است، در سطح برنامه كاربردى روى مىدهد. اكثر Firewall ها فاقد اين مشخصه هستند.

s Watclguard' Seatle Software را مىتوان به عنوان اولين Firewall ذكر كرد كه داراى جاوا و فيلترهاى Active X مىباشد. ديگر فروشندگان از جمله 1ـ Network نيز قصد دارند اين فيلترها را به محصولات خود اضافه كنند.

امروزه در بازار، محصولات Firewall مناسبى يافت مىشود. اولين مرحله در ارزيابى امنيت شركت خود، كسب اطمينان از وجود حفاظت و ايمنى در برابر تهاجم خارجى مىباشد. همچنين مطمئن شويد كه فيلترسازى بستهاى كه از ورود آدرسهاى اينترنت از خارج از سازمان شما جلوگيرى مىكند را در اختيار داريد. اينكار را مىتوانيد با كنترل سرورهاى سازمانى خود صورت دهيد. سپس مناطق خاص شبكه خود را كنترل كنيد. اگر كاربران با اجراى امكانات تصويرى، كه اصلا به آن نيازى هم ندارند، موجب بار هزينهاى سنگينى براى شما مىشوند، مىتوانيد به فيلترهاى برنامهكاربردى كه جريانات UDP را مسدود مىكنند، مراجعه كنيد. اگر برنامههاى كاربردى شما مهم و حساس هستند، نيز ممكن است كه سعى كنيد حفاظت Firewall پيچيدهترى را براى خود فراهم كنيد.

در هنگام تهيه Firewall ، سعى كنيد محصولى را انتخاب نمائيد كه مطابق نيازهاى شما باشد و قيمت آن نيز بودجه زيادى براى شركت شما تحميل ننمايد و هنگام ورود Firewall پيچيدهتر به بازار، در صورت امكان از آن نيز بى بهرهمند شويد.

مسؤوليت حفظ و نگهدارى از مدار و پروكسيهاى برنامه كاربردى، بر عهده مدير شبكه مىباشد كه بايد مشخصات Firewall را به هنگام افزودن برنامههاى كاربردى يا حذف برخى از آنها Update نمايد. چون اكثر Firewall ها به گونهاى اجرا مىشوند كه هر چيزى غير از موارد قيد شده را مسدود مىنمايند. كسانى كه مىخواهند براى اولين بار از يك برنامه كاربردى موجود در پشت Firewall استفاده كنند. با مشكلاتى روبرو خواهند شد . از اين رو بايد نيازهاى برنامه كاربردى تعيين شده و مطابق با آن، پروكسيهايى نيز تنظيم يابند.

امنيت وب سايت، همانند ترمزهاى ضد قفل (lock brakesـanti) ماشين مىباشد؛ تا وقتى كه به آن نياز پيدا نكنيد، ارزش و اهميت آن براى شما ناشناخته مىماند.

منبع : سايت علمی و پژوهشي آسمان -- صفحه اینستاگرام ما را دنبال کنید

اين مطلب در تاريخ: شنبه 23 اسفند 1393 ساعت: 23:29 منتشر شده است

برچسب ها : تحقیق درباره سيستم عامل شبكه,تحقیق درباره سيستم عامل شبكه چيست,سيستم عامل شبكه چيست,

را بنویسید.

را بنویسید.

.png)

_285282.jpg)